資安人員聽到都頭痛的三個英文字母莫過於APT,持續性性滲透攻擊相信大家都不陌生,攻擊者長時間慢慢滲透企業網絡進行資料竊取,往往到發現時企業已損失慘重。既然如此,又有多少人能夠肯定企業內部環境是完全乾淨?還是像政府廣告中,大家都以為自己是低危一族,唔關自己事,但發現被狙撃手瞄準了,便驚慌失措。

9成企業曾中招懵然不知

FireEye亞太區進階威脅報告顯示,受評核企業中,有逾95%遭其他電腦入侵而不自知,當中不少入侵是達到國家級攻擊層次。筆者認為這結果並不驚訝,因為APT工具已經發展相當成熟,這種複雜攻擊普及化是不爭事實,只是企業未敢正視或未有進行詳細檢測。

發動APT攻擊者絕對不是單獨行事,因為當中涉及很多進階技術及開發資源,有別於單一攻擊事件。如此具組織性的入侵部署,背後除非有可觀利益,又甚至是國際間政治目的。即使貴公司今日的保安措施阻攔一次半次的攻擊,這些組織仍然針對著企業的系統長期發動入侵。

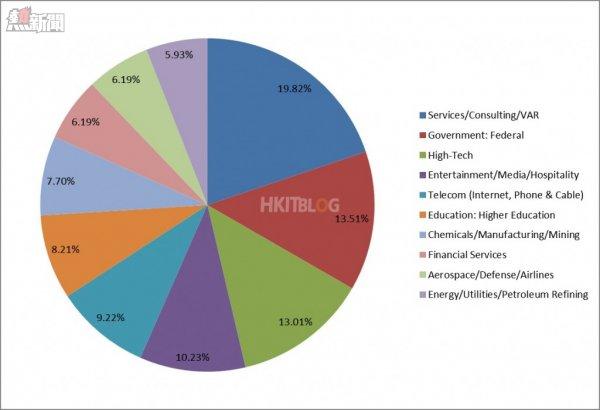

FireEye報告中顯示香港及亞太區受的威脅相對全球平均更高,單以次數計算,南韓、香港、台灣及日本承受了亞太區內超過80%的進階持續性滲透攻擊,其中大量攻擊涉及中日兩國的非政府組織及激進份子的關注組織,服務業、政府及高科技業界也是最高危行業。

攻擊工具分析

APT之所以能夠高速增長,除了是黑客組織資源增加,更重要是技術普及化,越來越多人具備「入行」條件。FireEye的分析就證明了這情況已經發生,在亞太區偵測到的APT軟件中,每三宗攻擊便有兩宗來自Gh0stRat 及 DarkComet,兩者均可於互聯網免費下載。其功能包括先進後門技術令傳統防禦難以發覺,亦能盜取安全憑證來欺騙保安系統。

人人自危更不能坐以待斃

報告中FireEye提出幾項建議,雖然都是老生常談,但仍然是資安的金科玉律。保安工具時刻更新,及時堵塞漏洞,減少零日攻擊威脅;部署先進威脅防護系統,例如雲端防禦方案應付未知威脅;制定事故應變及管理策略,減少損失;與其他團體交流及聯手應付新興網絡威脅,例如結集更多風險資訊利用大數據作實時分析。

APT有乜理由揀我?

https://www.facebook.com/hkitblog