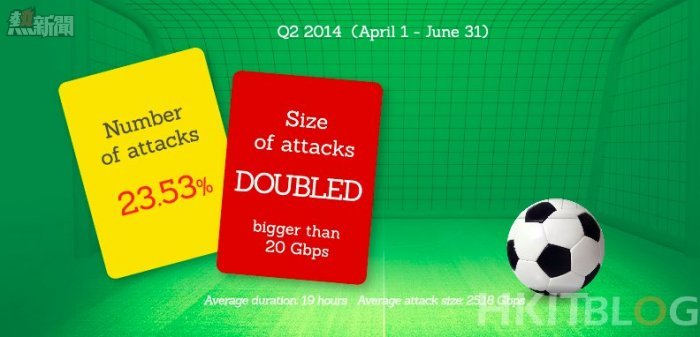

問:現時市面上有很多 CDN 服務,究竟 Nexusguard 有甚麼優勢?

是否能以其他創新方式抵抗 DDoS 等攻擊?

答:針對 DDoS 攻擊與 DNS 防禦,Nexusguard 具有多年經驗,我們也提供多樣化的部署模式,如代理伺服器模式(Proxy based mitigation)。

就此問題,其實所有未經過濾的流量,都混合著攻擊流量與正常流量,在透過 Nexusguard 流量清洗中心的清洗後,在到達企業後端伺服器之前,流量已經過 Nexusguard 的多層次 DDoS 防禦過濾。有些 DDoS 攻擊會同時攻擊 DNS 和網站,如果 DNS 無法使用,用戶就因為 DNS 被打而不能用域名範圍,間接造成網頁也下線的假象,因此,防禦 DNS 的攻擊亦是同等重要,DNS的 基礎建設也需要進一步的防護。

問:假設數據中心希望使用 Nexusguard 的 DDoS 防護,那你們又會如何替客戶進行測試?

答:來自資料中心的需求,Nexusguard 可依照使用者需要分作兩個保護層次,一是針對企業基礎建設的 InfraProtect、其二便是針對網路服務供應商的 SPE(Service Provider Enablement)。

在 Nexusguard 的標準設定中,在啟動 DDoS 防禦服務之前需進行一些測試,以確保企業用戶的網站在設定前後都可以正常開啟;另外再進行模擬攻擊測試以保證防護設定無誤,例如模擬小規模流量的攻擊和針對應用程式層的 DDoS 攻擊,則需對應到最新的虛擬 IP 位址設定,或將流量重新導向至流量清洗中心。

問:搜尋機械人的流量往往都佔有一定比例,很多 DDoS 方案都會出現誤判情況,就此你可以分享一下你的想法嗎?

答:其實一套 DDoS 防禦方案必需能保證搜尋引擎對客戶網站的存取不會受影響;例如需確保零誤判率、零漏判率,前者是搜尋引擎爬蟲被錯判為殭屍網路,後者則是將殭屍網路漏判為搜尋引擎爬蟲。因此一個具有巨量資料分析能力的全球網路安全中心,便是整體資安策略的重要一環。所以強大的廠商必需擁有安全團隊與豐沛的網路防禦資源作配合,才可發揮出方案的最大能力。

問:現時網站很多時都建基於一些開源的 CMS 系統之上,例如是 WordPress、Opencart 等等,然而當這些平台出現漏洞時﹐由於極多網站採用相同的平台的關係,所以往往會做成大量網站出現問題或被成功入侵;針對黑客就網站漏洞植入惡意程式的情況,你們會有甚麼建議?

答:這些漏洞都是一些常見且經典的網站應用程式攻擊,實際上攻擊手法是低階又慢速,當攻擊發生時可能只是發出少數的 http 連線請求並且插入攻擊程式碼到伺服器之中;一般來說,傳統的防火牆或是常見的 CDN 服務供應商是無法偵測到這種低階慢速的手法。

在 Nexusguard 的安全雲端服務平台上,企業客戶可以申請啟動 WAF(網站應用程式防火牆)便能對應到這樣的攻擊,例如 SQL 資料隱碼攻擊(SQL Injection)、跨站請求偽造(CSRF, Cross-site request forgery) 和跨站腳本攻擊(XSS, Cross-site Scripting)等,這都將有效的遏止攻擊者企圖使用 CMS 框架、CMS 軟件套件或 CMS 外掛漏洞。

更甚者,在企業接受 Nexusguard 的 DDoS、WAF 防禦服務之前,這些網站如果已經被攻擊,我們的安全監控中心團隊仍然可以立即接手,透過偵測並阻斷可疑的惡意程式中繼站(C&C, Command and Server),來斷絕攻擊者與受害者伺服器之間的通訊,以有效遏阻攻擊。

專訪安全專家:DDoS 防禦方案絕不能將搜尋流量誤判為攻擊(下)

https://www.facebook.com/hkitblog