黑客集團擁有數以百萬的殭屍網絡Botnet,並利用這兵團在互聯網世界為非作歹,由於一直以來難以打擊控制背後的控制網絡,黑客似乎是永遠勝利得手的一方。但這情況終於劃一休止,歐洲警政署(Europol)為首的執法機關在Symantec、微軟等業界合作夥伴的協助下,堵截由犯罪集團Ramnit的殭屍網絡控制的伺服器和其他基礎設施。

Ramnit的功能

Ramnit是一個全功能的網絡犯罪工具,包括六個標準模組,為攻擊者提供多種方式攻擊受害者。

1.間諜模組

最強大的Ramnit功能之一,可以監控受害者的網頁瀏覽紀錄,從而偵測他們登入特定網頁,如網上銀行。它可以附在受害者的瀏覽器上,操縱銀行網站,造成銀行向受害者要求額外個人資料的假像,再利用他們的信用卡資料作欺詐用途。

2. 採集Cookie

此功能從網頁瀏覽器竊取session cookie,並將它們發送給攻擊者,讓他們可以使用cookie冒充受害者,通過網站上的身份驗證,並騎劫受害者的網上銀行活動。

3. 硬件掃描

此功能掃描電腦硬件,並從中竊取文件。它會搜索有可能包含敏感資料,如密碼等的特定文件夾。

4. 匿名FTP伺服器

通過連接到伺服器,惡意軟件攻擊者可以遠程存取被感染的電腦,並瀏覽文件系統。他們可以使用伺服器上傳、下載或刪除文件和執行指令。

5. 虛擬網絡運算(VNC)模組

這為攻擊者提供另一種遠程存取電腦的方式。

6. 採集FTP

這功能允許攻擊者收集大量的FTP客戶端的登錄憑證。

散播途徑

攻擊者採用了一些不同的方法攻擊受害者,一個主要方法為利用託管在受感染網站和社交媒體的組件。亦有公共的FTP伺服器被用於分發惡意軟件。另一個方法則為通過潛在、閒置的應用程式。

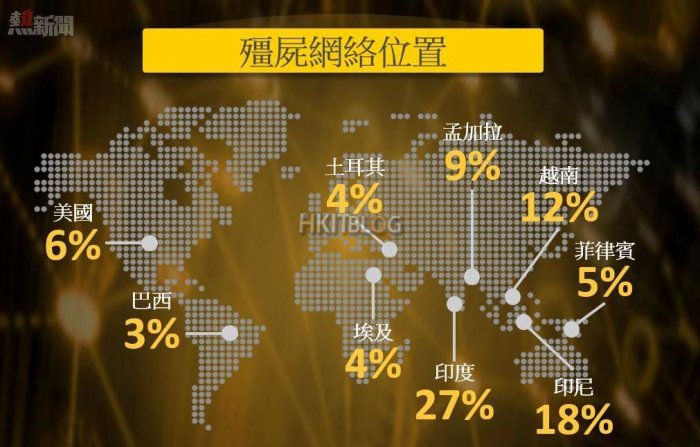

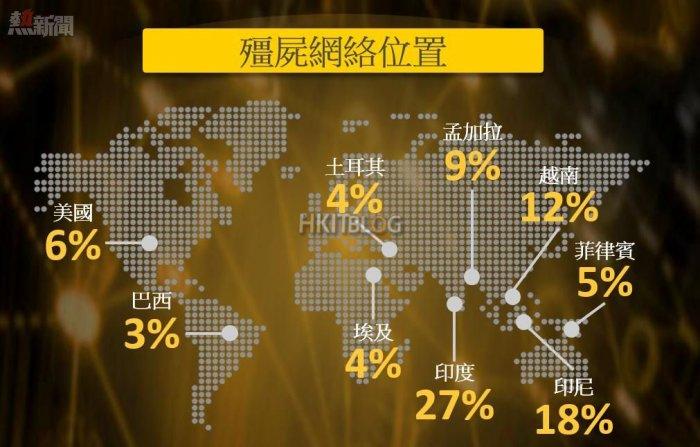

受害者的分佈位置

世界各地均有Ramnit的受害者,大多數國家都有用戶被發現感染。近日受影響最嚴重的國家為印度、印尼、越南、孟加拉、美國和菲律賓,其中印度佔27%。Ramnit控制超過35萬電腦,其散播方式亦不斷轉變。雖然受感染的電腦數目有減少的跡像,但Ramnit殭屍網絡仍然非常活躍。

發展逾五年 Ramnit殭屍網絡被搗破

https://www.facebook.com/hkitblog