儘管各大廠商都在大力宣傳勒索軟件的危險性,然而很多公司在明知自己暴露在漏洞威脅中,仍不採取任何措施。根據 Sophos 的《端點安全現狀》 (The State of Endpoint Security Today) 報告顯示,全球許多企業仍沒為抵抗頑強攻擊作好準備。

報告對 2,700 多名來自美國、加拿大、墨西哥、法國、德國、英國、澳洲、日本、印度和南非等全球十個國家中型企業的 IT 決策者進行了意見調查,旨在揭示世界各地企業面對勒索軟件重複攻擊和暴露在漏洞利用攻擊下的風險程度。

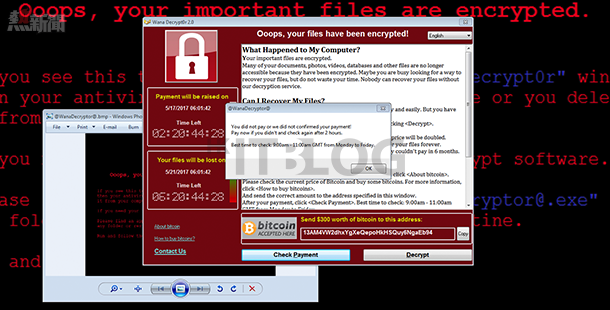

該調查發現勒索軟件仍舊是全球的重大問題:有 54% 的受訪企業在去年受過攻擊,還有 31% 的受訪企業預計未來也會成為受害者。曾受勒索軟件影響的受訪企業平均遭受了兩次攻擊。

勒索軟件與隨機的雷擊不同,它將一次又一次的去攻擊同一家企業。專家發現網絡罪犯會以半小時為間隔,共發放出四種不同的勒索軟件,希望當中至少有一種可以避開目標的安全防護,成功攻擊。如果 IT 主管在攻擊發生後不能把勒索軟件和其他威脅從系統中徹底清除,系統則很可能被再次感染,所以誰也不能掉以輕心。網絡犯罪分子亦會同時採用多種攻擊方法來確保成功,例如既可在同一輪攻擊中混合使用各種勒索軟件,又或利用終端用戶遙距存取系統的機會試圖感染伺服器,也有直接了當解除安全軟件防護等方式。

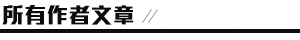

這些利用勒索軟件即服務的無情攻擊日增,加上預期網絡威脅更趨複雜的,以及 WannaCry 和 NotPetya 等蠕蟲再次出現,使企業的安全措施急需來個大革新。事實上,在曾遭受勒索軟件攻擊的受訪企業當中,有超過 77% 表明受襲時有使用傳統端點方案的最新版本,但遺憾舊式措施已無法與今天的勒索軟件攻擊相抗衡。

據去年遭受勒索軟件影響的受訪企業表示,一次勒索軟件攻擊的總損失中位數為 13.3 萬美元,當中包括所付出的贖金,還有與停機、人力、設備和網絡相關的成本,以及喪失商機等代價。有 5% 的受訪企業更稱其總損失在 130 萬美元至 660 萬美元之間。

三分之二受訪 IT 管理人員並不理解防漏洞利用技術

IT 專業人員應明暸黑客如何利用系統漏洞入侵公司的 IT 系統,造成數據外洩,又或用來發起分布式拒絕服務攻擊以及加密貨幣挖礦。然而調查發現,許多 IT 人員對防漏洞利用技術還有相當多的誤解,甚至有 69% 的受訪者不能正確指出防漏洞技術的定義。由於 IT 人員對此都感到困惑,有多達 54% 的受訪企業根本沒有採用任何防漏洞利用技術自然毫不為怪。這亦反映出不少企業有一種錯誤的觀念,就是認定本身已經能夠防禦這種常見的攻擊手法,實則自己面臨著重大的風險。

企業對防漏洞利用技術缺乏認識,也欠缺這方面的保護措施;這種情況實在值得大家警惕。現時網絡犯罪分子已捲土重來,積極尋找弱點且將其用於無數攻擊中。五、六年前,每年只會看到一個新的 Office 漏洞被用作網絡犯罪活動,但據 SophosLabs 觀察所得,單在去年便有多達五個漏洞被利用。網絡罪犯銳意尋找已知的漏洞和零日漏洞,而企業的防禦系統卻存在缺陷,構成危機。

由漏洞導致的入侵已經存在多年,但時至今天仍然是重大威脅,而且往往在幾個月甚至幾年內都未被偵測出來。一旦網絡犯罪分子侵入了系統,便可以隨意利用一些能夠隱藏在記憶體中又或者偽裝起來的精密惡意軟件達到目標。許多時企業並不知道數據已經外洩,直到有執法機關在暗網上發現了大量的被盜數據,它們才如夢初醒。

儘管有六成的受訪企業承認他們的端點防禦措施不足以抵禦去年出現的攻擊,但只有 25% 的受訪企業採用了機器學習或深度學習等預測性威脅技術,還有 75% 的受訪企業會繼續反複遭受勒索軟件、漏洞利用入侵和其他不斷演變的進階威脅攻擊。雖說有 60% 的受訪企業計劃在一年內實施預測性威脅技術,但它們普遍仍感到困惑。在被調查企業中,便有 56% 表示本身還沒有完全理解機器學習和深度學習的區別。

由於這些功能對挫敗網絡罪犯的最新技倆舉足輕重,IT 人員對相關技術認知不足實在令人憂慮。企業需要有效的防勒索軟件、防漏洞利用和深度學習技術,方可確保其在 2018 年及未來的安全。

《端點安全現狀》調查是由獨立市場研究公司 Vanson Bourne 進行。此次調查對象包括來自美國、加拿大、墨西哥、法國、德國、英國、澳洲、日本、印度和南非全球五大洲十個國家的 2,700 多名 IT 決策者,而他們的公司皆擁有 100 至 5,000 名員工。

勒索軟件損失中位數為 13.3 萬美元!69% IT 人不能指出防漏洞技術的定義

https://www.facebook.com/hkitblog