文 / 王雲輝

這幾天,一起通信詐騙案再次刷爆網絡。受害者稱,由於一條短訊,他支付寶、銀行卡及百度錢包內的所以資金,都被騙子全部洗劫一空。一夜之間,傾家蕩產!

黑客是如何實現瘋狂洗劫的?

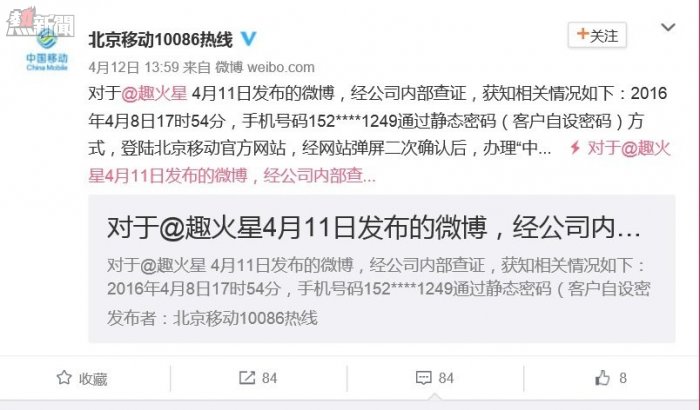

經過運營商核查,黑客攻破用戶手機的關鍵過程,昨天終於水落石出。

就此,黑客實現洗劫的整個過程全部浮出:

1、黑客以其他手段獲得了受害者登陸網上營業廳的「網站密碼」。

2、黑客通過網上營業廳,為受害者訂製增值業務,讓受害者產生突然收到訂製提示的恐慌。

3、黑客通過網上營業廳,為受害者申請4G自助換卡。

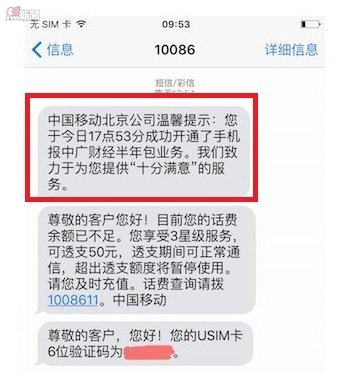

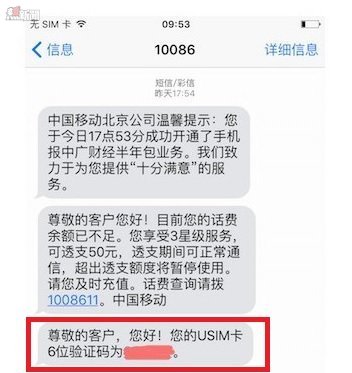

4、接到申請後,系統向受害者下發換卡二次確認驗證碼(6位USIM驗證碼)。

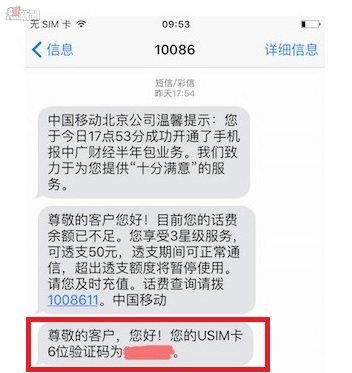

5、黑客利用139郵箱的短訊功能偽裝,向受害者騙取驗證碼。

6、受害者被黑客迷惑,試圖退訂增值業務,按照黑客指示將驗證碼發給了黑客。

7、黑客遠程完成關鍵的換卡,導致受害者原手機進入「癱瘓」狀態,並將受害者的USIM卡替換到了自己手機上。

什麼是USIM卡?USIM是Universal Subscriber Identity Module(全球用戶識別卡)的縮寫。它是運營商發給用戶,放置在手機裡的芯片,最重要的作用是讓運營商識別用戶身份。簡單來說,它就是用戶在運營商網絡裡的「身份證」。

這就相當於,黑客冒充受害者報案,說我身份證掉了,然後騙受害者給公安開具證明,最後把受害者的身份證拿走了。

8、黑客利用手機號登陸受害者支付寶,通過找回密碼功能,獲得了受害者的郵箱地址。

9、黑客利用手機號,重置了受害者的郵箱密碼。

10、黑客登陸受害者的郵箱,下載數字證書,並重置了受害者的支付寶密碼。

11、黑客將受害者的支付寶資金進行轉移,並通過支付寶關聯,洗劫了受害者的銀行資金。

12、黑客通過手機登陸百度錢包,完成綁定並進行洗劫。

13、洗劫結束後,黑客卸載數字證書,丟棄USIM卡,完成撤離。

顯然,這是一個對電信運營商、支付寶、銀行的業務都極為稔熟,對用戶心理把握也非常到位的高智商犯罪。

那麼,受害者犯了哪些致命錯誤?

1、可能網上營業廳密碼設置得過於簡單,黑客通過暴力破解,或是沒有做好安全防護,被黑客以網絡嗅探、木馬等手段獲得密碼。

2、在不了解驗證碼用途的情況下,直接將驗證碼發送給其他人。

3、從18點左右發出驗證碼,到當晚20點後黑客開始轉移資金,在手機通訊出現異常的2個小時內,沒有從安全角度有任何的警覺,未進行任何檢查或補救。

我們應該得到什麼教訓?

互聯網充滿了木馬、病毒和釣魚網站,只靠一個固定的密碼,無法保證安全。

所以,當前幾乎所有的網站,在進行更改密碼、交易、轉賬等重要操作時,都會通過靜態密鑰(用戶自己設定的密碼)+動態密鑰(實時的隨機驗證碼)的方式,來實現對用戶身份的交叉驗證。而手機短訊,正是最普遍、最主要的動態密鑰方式。

簡單來說,每次用戶有重要的交易,都需要開鎖。用戶自己設的密碼是一把鑰匙,系統會通過手機短訊,再臨時給用戶隨機發一把鑰匙。只有同時插入兩把正確的鑰匙,鎖才打得開。

然而,為了方便用戶在遺忘密碼時找回密碼,大多數網站也都允許用戶通過手機找回密碼。甚至各家金融機構,只要通過註冊手機驗證碼確認,也都會開放各種密碼修改和轉賬權限。

這意味着,手機號碼已經成為我們在互聯網上最重要的"身份證"和電子保險箱。如果黑客和騙子將它劫持,就可以輕鬆配齊另一把鑰匙,而我們就可能像這個案件受害者一樣,被人洗劫一空。

當然,手機我們一般都是貼身攜帶,所以以前黑客沒有做到這一點。

但現在,這個案件為我們敲響了警鐘!如果我們不注意安全,很可能連手機號碼,也會被人悄然頂替。所以,我們需要對新的通信詐騙提高警惕!提高警惕!再提高警惕!

如果你上當,不再是丟失個人隱私或是騙點小錢,而是有可能一輩子積蓄瞬間消失,傾家蕩產!

那麼,我們應該如何防範

1、密碼一定要足夠複雜,並妥善保管。

2、當前,偽基站、木馬、IP電話、黑客有太多的手段來對短訊和電話進行偽裝,以此對用戶進行誤導、恐嚇或誘導。所以不要輕信「運營商」、「銀行」、「公安」、「稅務」等身份的手機短訊和來電。

3、短訊驗證碼不要發給別人!短訊驗證碼不要發給別人!短訊驗證碼不要發給別人!所有通過短訊向你索要驗證碼的信息,都是騙子!重要的事情一定要說三遍!

4、類似的另一種換卡的騙局,是要求你向運營商回復一個HK開頭的短訊。這樣要求你發送你不熟悉指令給運營商的短訊,也一定不能信,不能照做!

5、如果手機通訊出現問題,一定要馬上查清原因。如果出現問題,立刻想辦法補救(掛失手機,凍結支付寶與銀行卡,提醒親友注意等等)因為無論是黑客洗劫你的財產,還是騙子準備欺騙你的親戚朋友,都會對你進行"通訊隔離",頂替你的身份,這是他們犯罪行動中,最關鍵的一環!

6、對自己的銀行、支付寶及網絡資產做好管理,確保部分資金不要與手機和網銀關聯。在最壞的可能下,這是降低損失的有效辦法了。

7、最好準備兩部手機,兩個號碼,這樣如果一部手機遺失或遭竊,也能及時補救,這也能減低你被騙子"通訊隔離"的可能。

8、如果,真的被手機木馬強行訂製、惡意扣費了,怎麼辦?不要着急退訂,可以先到運營商營業廳查清楚,如果真的被強行訂製和惡意扣費了,截圖保留好證據,打10086(移動)、10010(聯通)、10000(電信)投訴。如果運營商拖延不給解決,就打12321投訴。絕對有着落!

對於運營商和銀行的責任

這個案件的受害者質問中國移動,很多人也都在指責運營商和銀行,那麼,它們對案件負有責任嗎?

就本案而言,他們沒有責任。這是因為,在運營商和銀行的系統裡,他們都是按照正常的業務流程在辦理業務,而網上營業廳密碼是用戶自己泄露或黑客以其他手段獲取的;最關鍵的換卡驗證碼,也是用戶自己發給黑客的。

但是,從更多用戶的利益來講,運營商和銀行的業務流程都存在隱患,需要儘快完善:

1、就運營商來說,本案已暴露了兩個重大的業務隱患:

(1)用戶換卡流程問題。

遠程換卡(其中還包括網選短寫、快速換卡、在線申請4G換卡等)業務的設計初衷,是為了方便用戶。但實際的情況是,由於SIM白卡(指空白的用於寫入用戶身份信息的SIM卡)的流出,黑客可以通過騙局手段,頂替用戶更換SIM卡,進而對用戶實施洗劫。在此過程中,遠種換卡如何加強安全?SIM白卡如何管理,都需要重新考慮。

(2)用戶提醒問題。

顯然,中移動在設計換卡業務時,並沒有考慮到黑客借機行騙的可能,所以這個極為重要的業務,給用戶下發的短訊中,並沒有任何的風險提示。

如果,其中有對驗證碼用途、可能風險,以及用戶安全建議的提示,雖然不一定能阻止所有的人,但至少會有大半的人,都有可能在最後一刻,停住邁向深淵的腳步。

在此,我呼籲,運營商對用戶發送的各種短訊驗證碼,都應該明確告知用戶驗證碼用途、風險,使用方式,以及不能告訴任何人的安全建議!

(3)值得注意的是,以上問題都並不是單一業務產生的問題。

事實上,黑客是利用了破解營業廳密碼+申請遠程補卡+騙取用戶驗證碼,這樣多業務疊加方式實現的犯罪。

我們可以肯定的是,黑客、騙子或其他的犯罪者,永遠比普通用戶,甚至比一些行業專家,都更熟悉系統的業務規則與技術漏洞。因為他們一直試圖從中的疏漏,並籍此獲取黑色利益。

運營商的目的是建設,而他們的目的是破壞與滲透。

事實上,在中國,運營商和銀行的系統,已經處於最安全的行列,但在系統複雜到一定程度之後,多個業務、多個架構、多個流程的疊加,所產生的問題,依然防不勝防。尤其是像中移動的專家寧宇所說,在運營商內部,還存在一些用戶並不常用的冷門業務,雖然帶來的收益並不大,但是依然能在系統中運行--比如通過短訊指令遠程換卡就是其中之一。

在這方面,運營商與犯罪者之間,會一直處於魔道鬥法的常態,在新的騙局出現後,運營商也應及時研究,並在系統架構、業務流程和技術各個環節打好補丁,避免更多的用戶成為受害者。

2、對於銀行和其他網站來說,最大的問題在於安全責任。

本案暴露出來的一個重要問題是,運營商短訊驗證這個「電子保險箱」,已經不能百分百保證用戶安全了。

事實上,在當前手機發燒友只顧體驗不計安全,導致root安卓和越獄蘋果遍地裸奔的現狀下,黑客還有除了偽基站、SIM卡、釣魚短訊、手機木馬等太多的方式黑掉一部手機,而當新的eSIM國際規範施行後,手機的安全性還將進一步降低。

所以,過去銀行、網站將安全驗證全部推給用戶和手機短訊的做法,已經越來越危險。他們迫切需要找到能夠遠程驗證用戶身份的新手段。

不然,縱然運營商百般防範,類似的受害者依然會如雨後春筍,不斷出現。

最後說一下關於公安部門

我有兩個朋友,在通信詐騙問題上,他們的觀點完全對立。

其中一位朋友,是20年的老公安。雖然現在已經離開公安系統,進了一個家電公司,但每年開兩會,他都至少有一個鐵打不動的提案,是在死磕電信詐騙。他一直認為,運營商的管理漏洞和技術缺陷,是通信詐騙猖獗的核心原因之一。他認為,用戶被騙之後,一定要將電信運營商告上法庭,才能倒逼其「阻斷詐騙源頭」。

另一位朋友,也已經在運營商呆了20多年,是通信網絡方面的專家。在他看來,通信詐騙屢禁不絕的原因,是公安部門查案不力。「如果公安不嚴力清查,只靠運營商防範,又能防範多少?」這位朋友認為,現在部分基層公安對相關案件不重視,甚至「能不立案就不立案」的心態,降低了犯罪分子的作惡成本。

他們的心態,並非個案,而是很多通信系統和公安系統從業者的共同心態。他們到底誰對,誰錯?在我看來,都對,也都錯。

現實的情況,是大家都看到了對方的問題,看到了自己的努力,卻都沒有看到對方的作為與苦衷。

每年,從工信部到三大運營商,一個極為重要的工作,都是嚴打通信欺詐。但中國手機用戶已達12.9億,在這樣的數量級,任何內部管理、業務流程、系統結構或是技術上的疏漏,都會被放大到一個可怕程度。而且,通信技術非常複雜,新技術新業務新漏洞層出不窮,有的從技術上很難全面徹底防範。

而在通信詐騙問題上,無論工信部還是運營商,都有一個最大的問題,就是沒有執法權,所以面對各種詐騙,只能防守,卻很難遏制甚至懲治作惡者。

而公安系統普遍面臨的問題是,通信詐騙多是異地甚至跨境的集團作案。每起案件涉及的通信賬號、銀行賬號、銀行卡都數量巨大,涉及地區廣,涉及機構多,導致辦案手續複雜,辦案周期長,辦案成本高,偵查工作艱巨,取證難度大,難以形成完整證據鏈,抓捕難度大。

同時,我國法律對通信詐騙缺乏專門規定,只能參照普通詐騙犯罪的《刑法》條文定罪及處罰,一些地方的檢察、法院對電信詐騙犯罪認識不一,同一犯罪事實不同罪名處理,很多案件無法認定,嚴重影響打擊效果。

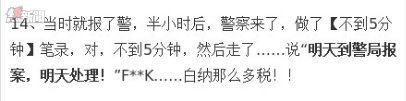

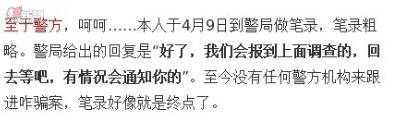

這就導致很多人的不理解,比如這一次的受害者:

甚至,有基層公安對通信詐騙案件態度糾結,畢竟,人家每年工作的一項重要KPI是「破案率」。所以,你懂的……

所以,中國對通信詐騙的治理,越來越轉向多部門聯合打擊。比如,2015年6月,國務院就批准建立了由公安部、工信部、中宣部、中國人民銀行、銀監會等23個部門和單位組成的打擊治理電信網絡新型違法犯罪工作部際聯席會議制度,加強對全國打擊治理工作的組織領導和統籌協調,並於同年11月1日起在全國範圍內組織開展打擊治理電信網絡新型違法犯罪專項行動。

截至今年2月,共破獲通訊信息詐騙案件2.7萬起,抓獲犯罪嫌疑人9432名,為群眾挽回直接經濟損失1.6億元。這一專項行動將延長至今年年底。不過,不論他們力度多大,最重要的,還是我們自己懂得如何保護自己。如果自己把鑰匙交給騙子,誰來都救不了。

在2015年,2015年全國公安機關共立電信詐騙案件59萬起,同比上升32.5%,共造成經濟損失222億元。你想成為這59萬分之一嗎?

一夜之間傾家蕩產!面對瘋狂的通信劫案,我們如何保護自己?