最近一段時間,新聞界最關注的就是蘋果公司和美國法院之間的爭論。美國法院要求蘋果公司配合聯邦調查局(FBI)解鎖去年12月槍擊案兇手的手機,提供「適當的技術協助」來幫助調查人員解鎖兇手的iPhone 5c。蘋果公開表示要挑戰法院的這一決定。

到處充斥着關於隱私和安全兩者界限的爭論,本文暫且不表。作為普通用戶,筆者現在想問的一個小問題是—很簡單—這是怎樣的一台 iPhone 連 FBI 都破解不了?在閱讀了相關報道之後,發現原來是這樣的:

一、不是 FBI 破解不了。如果採用「暴力」破解的方式,FBI 在理論上完全可以破解。

二、FBI 沒有採用「暴力」破解的方式,因為iOS有一項「抹掉數據」的保密功能,會在10次密碼輸入錯誤之後啟動,將手機數據清空—那樣的話,證據就都沒了。也就是說,採用「暴力」破解,可能會導致消滅證據的情況出現。

三、「抹掉數據」在iOS里默認是關閉的,但是因為進不去系統,FBI連兇手有沒有開這個功能都不知道!所FBI 向法院申請,要求蘋果公司配合,關閉這一「抹掉數據」功能。

原來是iOS的這個功能,讓FBI不敢輕舉妄動。那麼作為普通用戶,筆者現在想問的一個小問題是—更簡單—我 TM 怎麼把這個默認是關閉的「抹掉數據」這個功能打開?

原來在iOS的「設置」—>「通用」—>「密碼鎖定」裡面。打開之後,我頓時感覺蘋果已經成為公民權與FBI之間的最後一道防線了—只要蘋果把這個功能一關,什麼都是FBI的了。

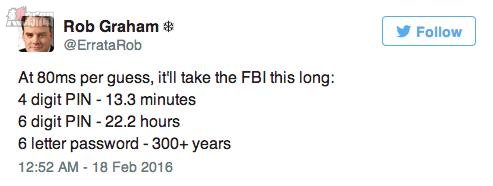

開啟「暴力破解」模式的FBI,將會不斷嘗試密碼組合,直到匹配調查目標在iOS中的設置。作為普通用戶,筆者現在想問的一個小問題是—非常簡單—我的密碼要設置成什麼樣,才能抵抗「暴力破解」?Twitter 上有人是這麼回答的:

80ms 猜一次,4位數字密碼要13.3分鐘,6位數字密碼要22.2小時,6位字母密碼要300年以上。不過這個表還不夠詳細,QZ 做了一個更詳細的統計:

好極了!我就選一個小寫字母加數字的密碼組合好了!就叫bigbrother1984!

怎樣設置你的 iPhone,讓 FBI 都破解不了?